Nếu bạn là một Internet vạn vật (IoT) nhà thiết kế, bạn có thể thường gặp khó khăn khi làm nhiều hơn với ít hơn khi nói đến bảo mật, liên tục tìm kiếm các cách mới để bảo vệ sản phẩm của bạn trước danh sách các mối đe dọa ngày càng tăng với tài nguyên hệ thống tinh gọn và có thể là kinh nghiệm hạn chế.

Có ở đó không Ứng dụng IoT không cần thực hiện các biện pháp bảo mật?

Bất kỳ thiết bị nào kết nối với internet đều có thể dễ bị tấn công cục bộ hoặc từ xa. Những kẻ tấn công có thể nhắm mục tiêu vào hầu hết mọi thiết bị được kết nối để cố gắng ăn cắp tài sản trí tuệ của nhà sản xuất được lưu trữ trong hệ thống, giành quyền truy cập vào dữ liệu người dùng hoặc thậm chí thao túng hệ thống một cách ác ý để xâm phạm người dùng hoặc tấn công các bên thứ ba trực tuyến.

Như đã chứng minh bằng cuộc tấn công từ chối dịch vụ phân tán (DDoS) lớn vào cuối năm ngoái, được các chuyên gia đánh giá là lớn nhất trong lịch sử, ngay cả các sản phẩm dường như vô hại như đầu ghi video kỹ thuật số gia đình (DVR) cũng có thể bị lây nhiễm độc hại và được sử dụng như “ botnet ”để tạm dừng hoạt động của các thực thể bên thứ ba. Cuộc tấn công năm ngoái đã ảnh hưởng đến các dịch vụ như Twitter và PayPal, nhưng các cuộc tấn công tương tự có thể nhắm vào các công nghệ cơ sở hạ tầng thông minh lớn như hệ thống lưới điện. Theo một nghiên cứu năm 2016 do Kapersky Lab thực hiện, một cuộc tấn công DDoS đơn lẻ có thể khiến một tổ chức tiêu tốn hơn 1,6 triệu USD để giải quyết.

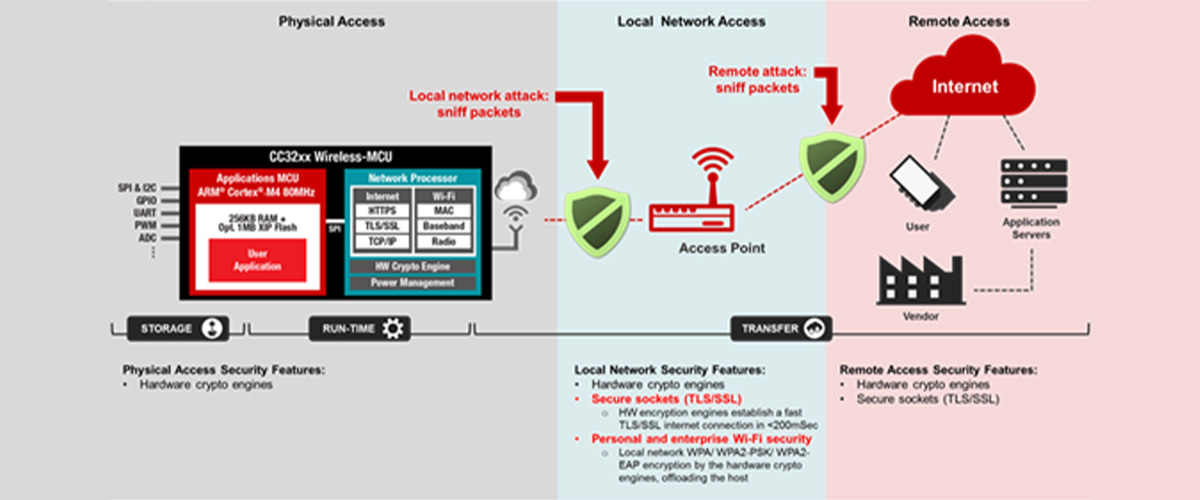

Nên Bảo mật IoT các tính năng chủ yếu tập trung vào Wi-Fi và mã hóa cấp độ internet của các gói được gửi qua mạng?

Hình 1: Các tính năng bảo mật mạng cục bộ đang hoạt động

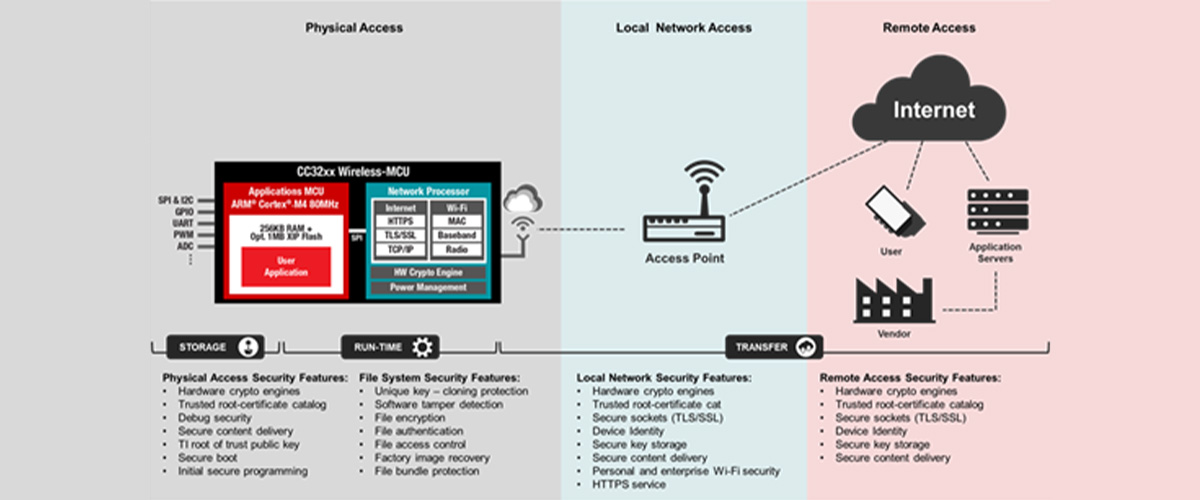

Hình 2: Các tính năng bảo mật CC3220

Bạn có cần sử dụng bộ vi xử lý cao cấp (MPU) hoặc phần tử bảo mật chuyên dụng để bảo vệ hiệu quả sản phẩm của mình trước những rủi ro tiềm ẩn không?

Trong khi ngày càng gầy Tài nguyên hệ thống IoT thường đưa ra những thách thức về thiết kế, bạn vẫn có thể cố gắng hướng tới mục tiêu bảo mật mạnh mẽ hơn trong các hệ thống tối ưu hóa dựa trên MCU, hóa đơn vật liệu (BOM). Các bước đầu tiên là xác định tài sản hệ thống nào đang gặp rủi ro, nơi tồn tại các điểm tiếp xúc tiềm ẩn và những mối đe dọa nào bạn dự đoán sẽ khiến hệ thống gặp rủi ro. Từ đó, bạn làm việc để chọn các thành phần cung cấp một loạt các tính năng bảo mật dựa trên phần cứng được tích hợp, đồng thời giảm tải MCU chủ.

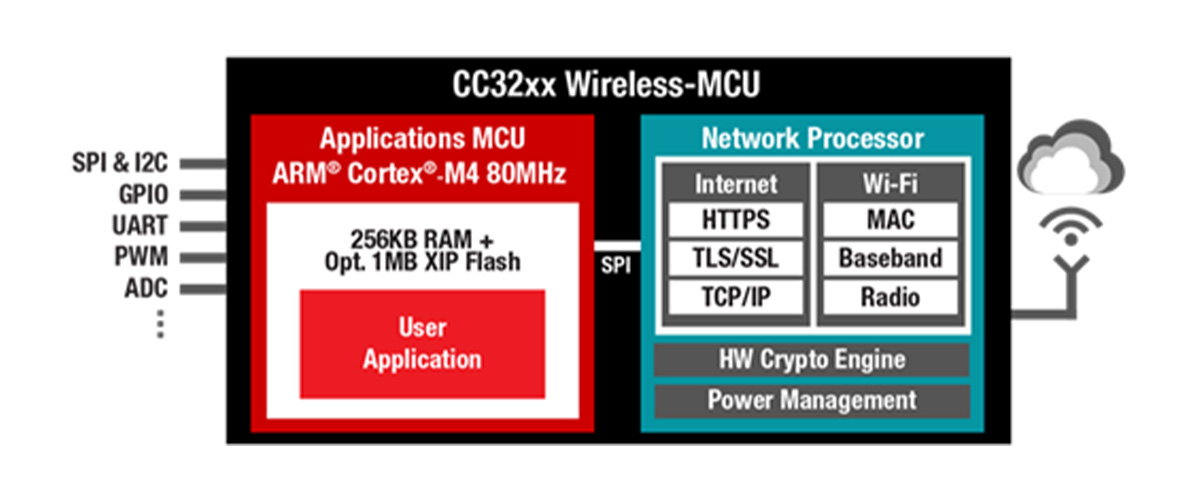

· Chuyển quá trình xử lý chức năng bảo mật của thiết bị (bao gồm quản lý hệ thống tệp an toàn) cho bộ xử lý mạng và công cụ mật mã phần cứng. Điều này cho phép hàng triệu lệnh mỗi giây (MIPS) và bộ nhớ MCU của ứng dụng chỉ dành riêng cho ứng dụng chủ.